DOI:

https://doi.org/10.14483/udistrital.jour.tecnura.2015.4.a10Publicado:

2015-10-01Número:

Vol. 19 Núm. 46 (2015): Octubre - DiciembreSección:

Estudio de casoImplantación de un sistema de gestión de seguridad de información bajo la ISO 27001: análisis del riesgo de la información

Implantation of a safety management system information under the ISO 27001: risk analysis information

Palabras clave:

System documentation, ISO 27001 standard, Business Structure, risk management, Information technology (en).Palabras clave:

Documentación del sistema, estándar ISO-27001, estructura empresarial, gestión del riesgo, tecnologías de la información (es).Descargas

Referencias

Anttila, J., Jussila, K., Kajava, J., & Kamaja, I. (2012). Integrating ISO/IEC 27001 and other Managerial Discipline Standards with Processes of Management in Organizations. Availability, Reliability and Security (ARES), 2012 Seventh International Conference on , 425 (436), 20-24.

Arevalo, J. G. (2012). Aproximación al perfi l empresarial del municipio de Ocaña. Revista VALORES, Finanzas y administración , 2 (2), 3-15.

Bachlechner, D., Thalmann, S., & Maier, R. (2014). Security and compliance challenges in complex IT outsourcing arrangements: A multi-stakeholder perspective. Computers & Security , 40, 38-59.

Beckers, K., Fassbender, S., Heisel, M., & Schmidt, H. (2012). Using Security Requirements Engineering Approaches to Support ISO 27001 Information Security Management Systems Development and Documentation. Availability, Reliability and Security (ARES), 2012 Seventh International Conference on , 242 (248), 20-24.

Berghel, H. (2007). Better-than-nothing security practices. Commun. ACM , 50 (8), 15-18.

Boehmer, W. (16-19 de March de 2009). Cost-Benefit Trade-Off Analysis of an ISMS Based on ISO 27001. International Conference on. IEEE , 392,399.

Boynton, B. (2007). Identification of process improvement methodologies with application in information security. In Proceedings of the 4th annual conference on Information security curriculum development (InfoSecCD '07). ACM , 5 pages.

Cámara de Comercio. (2010). Informe de la Cámara de Comercio. Cámara de Comercio, Ocaña.

Chi-Hsiang, W., & Dwen-Ren, T. (2009). Integrated installing ISO 9000 and ISO 27000 management systems on an organization. Security Technology. 43rd Annual 2009 International Carnahan Conference on , 265 (267), 5-8.

Delgado Wiesner, C., & Parra Escobar, E. (2008). CARACTERIZACION DE LA MICROEMPRESA DE PUNTA. Bogota, Colombia: Universidad Externado de Colombia.

Fenz, S., & Ekelhart, A. (2009). Formalizing information security knowledge. In Proceedings of the 4th International Symposium on Information, Computer, and Communications Security (ASIACCS '09). ACM (http://doi.acm.org/10.1145/1533057.1533084), 183-194.

Humphreys, E. (2008). Information security management standards: Compliance, governance and risk management. Information Security Technical Report , 13 (4), 247-255.

Jovanovic, V. (2008). Systems assurance standards and processes. In Proceedings of the 5th annual conference on Information security curriculum development (InfoSecCD '08). ACM , 13-18.

Kilic, N., & Metin, B. (Sept. de 2012). Importance of education in information technology governance. Logistics and Industrial Informatics (LINDI) , 65,68.

Kostina, A., Miloslavskaya, N., & Tolstoy, A. (2009). Information security incident management process. In Proceedings of the 2nd international conference on Security of information and networks (SIN '09). ACM , 93-97.

Lyubimov, A. (2010). Integral engineering technique for information security methodologies. In Proceedings of the 3rd international conference on Security of information and networks (SIN '10). ACM , 3-11.

Medina, Y. (2009). MODELO DE GESTIÓN BASADO EN EL CICLO DE VIDA DEL SERVICIO DE LA BIBLIOTECA DE INFRAESTRUCTURA DE TECNOLOGÍAS DE INFORMACIÓN (ITIL). Revista Virtual Universidad Católica del Norte , 21.

Medina, Y., & Rico, D. (2008). MODELO DE GESTIÓN DE SERVICIOS PARA LA UNIVERSIDAD DE PAMPLONA: ITIL. Scientia et Technica , 14 (39), 314-320.

Montilla Riofrío, A. L. (2010). Caracterización de la actividad económica empresarial de las Sociedades Limitadas y Unipersonales de la ciudad de Ocaña. Proyecto de grado, Universidad Francisco de Paula Santander Ocaña, Norte de Santander, Ocaña.

Murphy, D., & Murphy, R. (2013). Teaching Cybersecurity: Protecting the Business Environment. In Proceedings of the 2013 on InfoSecCD '13: Information Security Curriculum Development Conference (InfoSecCD '13). ACM , 88-94.

Parkin, S. (2010). A stealth approach to usable security: helping IT security managers to identify workable security solutions. In Proceedings of the 2010 workshop on New security paradigms (NSPW '10). ACM , 33-50.

Pérez Urrego, M. (2008). La pyme en el Tolima: Características y problemas. Cuadernos de Investigación , 7.

Peterson, C. (2009). Business continuity management & guidelines. In 2009 Information Security Curriculum Development Conference (InfoSecCD '09). ACM , 114-120.

Rocha Flores, W., Antonsen, E., & Ekstedt, M. (2014). Information security knowledge sharing in organizations: Investigating the effect of behavioral information security governance and national culture. Computers & Security , 43, 90-110.

Talib, M., Khelifi, A., & Ugurlu, T. (2012). Using ISO 27001 in teaching information security. IECON 2012 - 38th Annual Conference on IEEE Industrial Electronics Society , 3149 (3153), 25-28.

Velásquez Pérez, L. (2003). Estudio del alcance de la implantación de tecnologías de información, como apoyo al mejoramiento de los procesos, en las pequeñas y medianas empresas del sector manufacturero en Bogotá.

Villalobos Carmona, S. (2010). La importancia de la tecnología en las empresas.

Zaini, M., & Masrek, M. (23-24 de Dec. de 2013). Conceptualizing the Relationships between Information Security Management Practices and Organizational Agility. Advanced Computer Science Applications and Technologies (ACSAT) , 269,273.

Cómo citar

APA

ACM

ACS

ABNT

Chicago

Harvard

IEEE

MLA

Turabian

Vancouver

Descargar cita

DOI: http://dx.doi.org/10.14483/udistrital.jour.tecnura.2015.4.a10

Estudio de caso

Implantación de un sistema de gestión de seguridad de información bajo la ISO 27001: análisis del riesgo de la información

Implantation of a safety management system information under the ISO 27001: risk analysis information

José Gregorio Arévalo Ascanio1

Ramón Armando Bayona Trillos2

Dewar Willmer Rico Bautista3

1 Administrador de empresas, magíster en Administración, investigador Grupo GIDSE, Universidad Francisco de Paula Santander Ocaña. Ocaña, Colombia. Contacto: jgarevaloa@ufpso.edu.co

2 Administrador de empresas, magíster en Administración, investigador Grupo GIDSE, Universidad Francisco de Paula Santander Ocaña. Ocaña, Colombia. Contacto: rabayonat@ufpso.edu.cog

3 Ingeniero de sistemas, magíster en Ciencias Computacionales, investigador Grupo INGAP, Universidad Francisco de Paula Santander Ocaña. Ocaña, Colombia. Contacto: dwricob@ufpso.edu.co

Para citar: Arévalo Ascanio, J. G., Bayona Trillos, R. A., & Rico Bautista, D. W. (2015). Implantación de un sistema de gestión de seguridad de información bajo la ISO 27001: Análisis del riesgo de la información. Revista Tecnura, 19(46), 123-134. doi:10.14483/udistrital.jour.tecnura.2015.4.a10

Fecha de recepción: 12 de abril de 2015 Fecha de aceptación: 24 de agosto de 2015

Resumen

En este artículo se explora la estructura de la actividad empresarial de la ciudad de Ocaña con el propósito de ampliar la información y el conocimiento de las principales variables de la actividad productiva del municipio, su vocación empresarial, desarrollo tecnológico y estructura del tejido productivo. Para ello, se realizó una investigación descriptiva que consistió en identificar la actividad económica en sus diversas manifestaciones y promover la ejecución de prácticas administrativas acordes con referentes nacionales e internacionales.

Los resultados permitieron establecer las debilidades empresariales, incluyendo las de la información, que una vez identificadas sirven para diseñar espacios de formación, adquisición de habilidades y prácticas gerenciales en los empresarios acordes con los retos de la competitividad y permanencia en el mercado.

A partir de los resultados se recopiló información referente al componente tecnológico de las empresas del tejido productivo de la ciudad, para las cuales se propone la aplicación de herramientas para el análisis de sistemas de información usando la norma ISO 27001:2005, mediante el uso de tecnologías de información más apropiadas para las organizaciones del estudio, que protejan su activo más importante: la información.

Palabras clave: documentación del sistema, estándar ISO-27001, estructura empresarial, gestión del riesgo, tecnologías de la información.

Abstract

In this article the structure of the business of the city of Ocaña is explored with the aim of expanding the information and knowledge of the main variables of the productive activity of the municipality, its entrepreneurial spirit, technological development and productive structure. For this, a descriptive research was performed to identify economic activity in its various forms and promote the implementation of administrative practices consistent with national and international references.

The results allowed to establish business weaknesses, including information, which once identified are used to design spaces training, acquisition of abilities and employers management practices in consistent with the challenges of competitiveness and stay on the market.

As of the results was collected information regarding technological component companies of the productive fabric of the city, for which the application of tools for the analysis of information systems is proposed using the ISO 27001: 2005, using most appropriate technologies to study organizations that protect their most important asset information: information.

Keywords: System documentation, ISO 27001 standard, Business Structure, risk management, Information technology.

Introducción

Las empresas, no importa su tamaño, la industria en la que estén ubicadas o su naturaleza, tienen que ser creativas e innovadoras para poder mantenerse en los mercados y poder aumentar su competitividad (Pérez Urrego, 2008), dada la competencia que la globalización y las nuevas reglas del comercio internacional han generado.

Se presentan muchos escenarios cotidianos en los que la información deja de ser confidencial y muchas personas sin autorización tienen acceso a ella. La ingeniería social en las empresas no tiene fronteras para obtener la información que, por lo general, se cree es de “alta confidencialidad”. Cuando la gestión del conocimiento es una característica vital en las empresas, se debiera tener formas de poder minimizar el riesgo de que la información se fugue, se altere o simplemente no esté disponible cuando se requiera (Medina & Rico, 2008).

Según Velásquez (2003), la información es el instrumento fundamental para el funcionamiento de las empresas y la operación de los negocios, esto hace que deba protegerse como el activo más importante de la organización. El amplio uso de las tecnologías de información en los negocios hace que cada vez sea más fácil su expansión. La comunicación con clientes que se encuentran en una ciudad o país diferente al de la empresa, la posibilidad de realizar transacciones comerciales vía web y, en general, la facilidad del uso de la tecnología y la globalización de la información para todas las personas han contribuido a que las organizaciones crezcan cada vez más rápido. Sin embargo, toda esta cercanía y facilidad de uso de la tecnología ha generado problemas a las organizaciones, que día tras día son más vulnerables a las amenazas que se presentan en el medio, las cuales pueden llegar a convertirse en un verdadero riesgo para la organización y afectar el correcto funcionamiento de las actividades del negocio.

Pero el problema es aún más serio. ¿Qué hacen las empresas para asegurar continuidad ante el impacto de una perdida de información? ¿Qué pasaría si el servidor queda fuera de servicio? ¿Qué sucede si las agencias no pueden operar por un terremoto? ¿Qué pasaría si la base de datos de la nómina se pierde? (Lyubimov, 2010; Parkin, 2010).

Para contrarrestar dichas amenazas, las organizaciones deben generar un plan de acción frente a estas. Este plan de acción es conocido como Sistema de Gestión de Seguridad de la Información (SGSI) y contiene los lineamientos que deben seguirse en la organización, los responsables y la documentación (Jovanovic, 2008) necesaria para garantizar que el SGSI sea aplicado y genere una retroalimentación. La definición de SGSI se hace de manera formal en la norma ISO 27001 (Chi-Hsiang & Dwen-Ren, 2009), donde se recogen los estándares y mejores prácticas de seguridad de la información.

Metodología

Se realizó una investigación descriptiva, que consistió en identificar la actividad económica empresarial de la ciudad de Ocaña en sus diversas manifestaciones y en promover la ejecución de prácticas administrativas acordes con referentes nacionales e internacionales.

El proceso que se siguió se recoge en los siguientes pasos:

Identificación y delimitación del objeto a analizar. Se estableció el objeto de estudio como las unidades económicas formalmente establecidas ubicadas en la ciudad de Ocaña, que se encuentran registradas al 2012 en la Cámara de Comercio de Ocaña y que a su vez poseen renovación de su registro mercantil (Montilla Riofrío, 2010; Delgado & Parra, 2008) .

Definición del objetivo. En este punto se estudió la situación actual y se identificaron las características de la actividad productiva del municipio, su vocación empresarial, desarrollo tecnológico y estructura del tejido productivo. Igualmente, se analizaron las áreas funcionales de las empresas (producción, mercadeo, contable y financiera, talento humano y tecnológico). Finalmente, se propusieron alternativas sobre prácticas administrativas y tendencias organizacionales de mejoramiento.

Definición del tipo de investigación. Este estudio descriptivo indagó situaciones de la estructura económica empresarial del municipio de Ocaña incluyendo su infraestructura tecnológica.

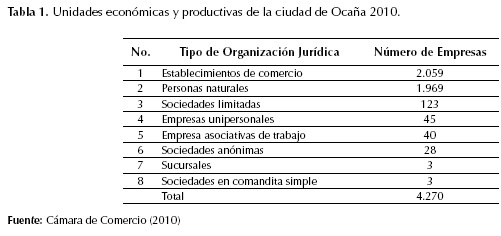

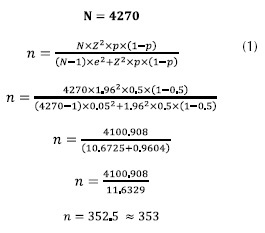

Determinación de la población. El universo estuvo conformado por las unidades económicas formalmente establecidas, ubicadas en la ciudad de Ocaña, registradas en la Cámara de Comercio de Ocaña, con renovación de su registro mercantil en el año 2012. Con estas características, el número total ascendió a 4.270 empresas, distribuidas tal y como aparece en la tabla 1.

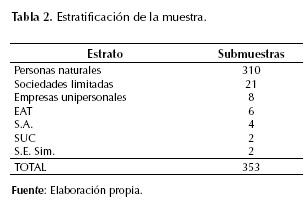

Fijación del tamaño de la muestra y selección del procedimiento de muestreo. Para la determinación del número de la muestra se acudió al método de muestreo estratificado, con el propósito de que la muestra estuviera conformada en las mismas proporciones que la población (tabla 2).

Se procedió aplicar la ecuación 1, para población finita:

Tabla 2. Estratificación de la muestra.

Diseño del instrumento de recolección de datos. Se utilizó un formato de encuesta el cual se aplicó a las empresas de la ciudad de Ocaña. Adicionalmente se hizo un recorrido de reconocimiento por las instalaciones de cada organización con el fin de hacer más confiable la información.

Organización del equipo de trabajo. De acuerdo con los aspectos estudiados y la amplitud del objeto de la caracterización, se seleccionó el equipo de trabajo conformado por expertos en las áreas administrativas, económicas, contables, sistemas y tecnología entre profesores y estudiantes de la Universidad Francisco de Paula Santander Ocaña.

Recopilación y análisis de los datos. Se efectuó por medio de visitas a las empresas puerta a puerta, entrevista con personal directivo y observación directa. Posteriormente se realizó la tabulación de los datos utilizando una base de datos, la que permitió generar diferentes reportes con los resultados de los instrumentos. Igualmente, se acudió a la ayuda de fuentes de información como libros especializados, bases de datos, conclusiones de investigaciones e información proveniente de Internet.

Propuesta de aplicación en las empresas de la norma ISO 27001. Esta es una actividad pendiente por ejecutar, la cual propone conocer las fortalezas y debilidades a las que pudieran estar sometidos los activos de información que están en las diferentes empresas, con el fin de sugerir estrategias que minimicen la ocurrencia de posibles amenazas que en la mayoría de los casos explotan las vulnerabilidades organizacionales. Después de realizar las visitas a las instalaciones de las empresas y la revisión de la infraestructura tecnológica, se sugiere la aplicación de algunos controles establecidos en la norma ISO-27001:2005 para cada uno de dichos activos (Anttila, Jussila, Kajava, & Kamaja, 2012; Talib, Khelifi, & Ugurlu, 2012).

Resultados

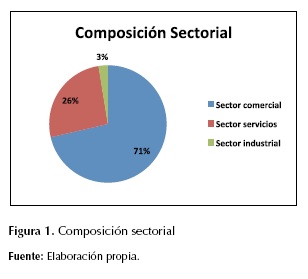

Composición sectorial

La ciudad de Ocaña está conformada por tres grandes sectores económicos (figura 1): comercial, manufacturero y de servicios (Arévalo, 2012). El sector comercial representa la principal actividad económica con un total de 252 empresas, que participan con el 71%; seguido del sector servicios, con un total de 92 empresas, que representa el 26%; y las empresas dedicadas a la actividad manufacturera, con un total de 9 empresas, que participan con el 3%, para un total de 353 empresas encuestadas.

Cuando se analiza el detalle dentro de cada uno de los tres sectores principales, se observa que en el sector comercial las empresas se concentran principalmente en el comercio detallista o al por menor, que, no obstante, sigue siendo la rama que posee la mayor dimensión en Ocaña y a su vez representa el centro de la economía local. A su vez, en este sector se destacan las tiendas de abarrotes, misceláneas, licorerías, ferreterías, carnicerías, papelerías, venta de repuestos, droguerías, tiendas de dulces y vidrieras, entre otras (Medina, 2009).

En el resto de actividades terciarias, en número se destacan los servicios tradicionales prestados a las empresas (asesoría, consultoría, publicidad, etc.), la hostelería, el transporte terrestre (de carga y de pasajeros), salas de belleza, mantenimiento, enseñanza, parqueaderos, montallantas, remontadoras, sastrería, lavandería, las actividades de telecomunicaciones (servicios telefónicos, telefonía celular), así como las actividades inmobiliarias y de alquiler.

En el sector industrial, las empresas se concentran principalmente en las ramas de fabricación de prendas de vestir, elaboración de productos de panadería, muebles, puertas y ventanas, y en general fabricación de otros productos.

El estudio también identificó los problemas que han afectado o están afectando el crecimiento y desarrollo de las organizaciones en la ciudad. En orden de importancia, las dificultades identificadas por los empresarios son (figura 2): la competencia (mencionada 175 veces), debido a que se enfrentan a una economía globalizada donde se observan comportamientos desleales que crean mala imagen y desmeritan a sus competidores, bien sea por el precio, la calidad del producto o la atención del servicio.

Por su parte, 65 empresas señalan al mercado como su principal dificultad; 38, el manejo financiero, debido a que no hay recursos económicos para invertir, y 31 tienen dificultad con el local en el que funcionan. En otro grupo de problemas se destacan, para 24 empresas, la dificultad de la tecnología y la poca cultura que se tiene sobre la importancia, vulnerabilidad y protección de la información como el activo más importante, que trae consigo un reto mayor para quienes se dedican a la administración de la información; para 15, es el recurso humano, debido a que en la zona no se cuenta personal calificado; y para 5, el problema es el orden público, aduciendo que Ocaña es una localidad en la que confluyen todos los actores violentos de Colombia y además sufre desplazamiento forzado.

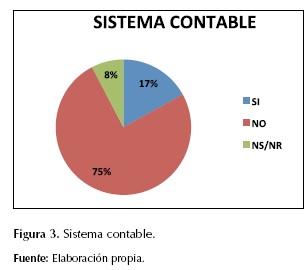

Información contable

Un sistema de información contable de cualquier empresa, independientemente del paquete que utilice, sigue un modelo básico y un sistema de información bien diseñado, que ofrece control, compatibilidad, flexibilidad y una relación aceptable de costo/ beneficio (Boehmer, 2009).

En cuanto a métodos y sistemas contables se indagó sobre la existencia de algún tipo de software para el manejo financiero (figura 3). Los datos muestran que el 75% (266) de las empresas encuestadas no ha adoptado formas ni sistemas contables que le permitan llevar un registro de su actividad operacional; tan solo 17% (60) emplea programas computacionales de contabilidad. En este mismo aspecto se encontró que el 8% (27) de las empresas se abstuvieron a responder la pregunta.

Es importante tener en cuenta que dentro de los sistemas de información contable más utilizados por las empresas estudiadas se encuentran: SIIGO, TNS, MICRO_10, SOFTWARE MANAGER, SIMI.

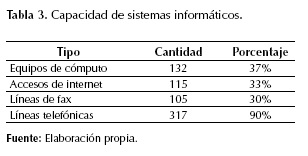

Tecnología

Capacidad de sistemas informáticos. El uso de tecnologías informáticas y de comunicaciones posibilita y facilita el flujo de información y la sistematización de procesos, la incursión en nuevos mercados y la transmisión de conocimientos. Por dicha razón, se preguntó a los empresarios por la utilización de computador e internet, línea de fax y línea telefónica. Se encontró que solo el 37% (132) de las empresas posee computador y el 33% (115) tiene acceso a internet, situación que evidencia atraso y analfabetismo tecnológico. Según la encuesta realizada, apenas un tercio de los empresarios de la ciudad consultados considera importante el uso de herramientas tecnológicas para su desarrollo; esto puede obedecer en parte a que las viejas generaciones de empresarios fundadores son particularmente reacias al cambio y a aceptar la automatización o modernización de procesos que ellos siempre han controlado manualmente. En el análisis individual, se observa un mayor atraso tecnológico en las empresas que aparecen registradas en Cámara de Comercio como personas naturales (tabla 3).

El cubrimiento del servicio de telefonía en la ciudad ha aumentado de manera ostensible en los últimos años, por lo que en esta materia las cifras son más alentadoras: 90% (317) de las empresas del estudio poseen línea telefónica como una herramienta que les permite un manejo más adecuado desde el punto de vista tecnológico y de las comunicaciones en general. Respecto al manejo de línea de fax, las cifras muestran que solo el 30% (105) la utilizan, aducen que carecen de los recursos económicos suficientes para implementar la tecnología en materia de comunicaciones, lo cual las aleja aún más de las posibilidades de intercambio comercial y crecimiento organizacional. Al igual que con los equipos de cómputo y el acceso a internet, en el análisis individual se observa un mayor atraso tecnológico en las empresas que aparecen registradas en Cámara de Comercio como personas naturales.

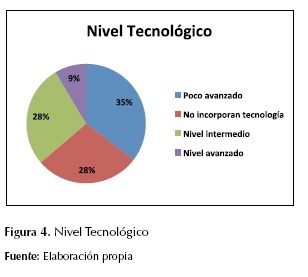

Nivel tecnológico. De otra parte, en cuanto al nivel tecnológico de las empresas del estudio, se evidencia que el 36% (125) reconoce que su nivel es poco avanzado (figura 4); le sigue con el 28% (100) aquellas que no incorporan ninguna clase de tecnología, hecho que se muestra con mucha mayor frecuencia en las empresas que aparecen registradas como personas naturales en la Cámara de Comercio. Con el mismo porcentaje del 28% (98) se encuentran aquellas que afirman poseer un nivel intermedio, situación que según ellas dificulta las posibilidades de mejora para la empresa; y por último, con un 8% (30), se encuentran aquellas que poseen un nivel muy avanzado en cuanto al uso de herramientas tecnológicas, grupo en el que sobresalen las sociedades anónimas y las sociedades limitadas de la ciudad.

Así, frente al atraso tecnológico encontrado es necesario hacerle ver al empresario cuánto puede ganar con el buen uso de la tecnología, lo cual implica empezar por lo básico, es decir, desde el uso de internet o el correo electrónico, hasta el uso de aplicaciones administrativas para mejorar la gestión de la empresa.

Alternativas sobre prácticas administrativas y tendencias organizacionales de mejoramiento aplicando la norma ISO 27001.

Si bien todas las empresas dicen trabajar con estrategias definidas, su selección ha sido empírica, ya que los resultados alcanzados hasta el momento por algunas no van de la mano siempre con la estrategia seleccionada.

La importancia de la tecnología debe ser tomada a conciencia por cualquier empresario que en el campo donde va a competir, lo que les admitirá de manera eficiente optimizar costos, estandarizar sistemas, tener información eficiente y oportuna. Por lo que tendrá que implementar varias herramientas tecnológicas que le ayuden a mejorar su situación, control sobre su manejo y operación empresarial, siendo de vital importancia para contar con mayores elementos que contribuyan al fortalecimiento en la toma de decisiones (Villalobos Carmona, 2010; Zaini & Masrek, 2013).

El avance tecnológico ha traído consigo un reto mayor para quienes se dedican al combate de programas con características maliciosas, la difusión de nuevas técnicas y metodologías de ataques y amenazas informáticas cada vez más sofisticadas y eficaces. No es un secreto la cantidad de recursos que invierten las organizaciones para evitar intrusiones y manipulaciones que pongan en riesgo desde la integridad de los datos hasta las operaciones propias de la entidad.

Hoy las organizaciones son más dependientes de sus redes informáticas y un problema que las afecte, por pequeño que sea, puede llegar a comprometer la continuidad de las operaciones, situación que inevitablemente se traduce en pérdida económica, retraso en las operaciones y crisis de confianza por parte de los usuarios (Beckers, Fassbender, Heisel, & Schmidt, 2012).

Aunado a lo anterior, se encuentra la ausencia de una adecuada política de seguridad de las redes. Este es un problema que está presente, considerando sobre todo que la propia complejidad de la red es una dificultad para la detección y corrección de múltiples y variados problemas de seguridad (Talib, Khelifi, & Ugurlu, 2012).

Los problemas asociados a la seguridad en redes alcanzan a todo tipo de organización. En fin, si quiere crecer, se tendrán que aceptar los cambios e involucrarse día a día con la tecnología de punta. Es muy importante que los empresarios se capaciten constantemente y sobre todo acepten las recomendaciones que personas ajenas a sus negocios les proporcionen.

Ciclo metodológico para la implantación de la norma ISO 27001:2005

El éxito en la implantación de un SGSI desde cualquier perspectiva empresarial depende del compromiso y la mentalidad de cambio de los niveles ejecutivos y directivos en las organizaciones, por tanto, el alcance del sistema requiere de un nivel de concientización de las esferas estratégicas y tácticas de la estructura empresarial, de esta forma la capacitación se convierte en un medio de sensibilización que conduce a la interiorización y al compromiso de cambio como escenario de competitividad empresarial.

En consecuencia, es necesario que la decisión en la implantación del modelo involucre a todas las instancias de la empresa desde una óptica democrática y participativa; más aún se hace apremiante que el líder del proceso haga parte de la alta gerencia, lo que garantiza el nivel de responsabilidad y evita la obstrucción del proceso.

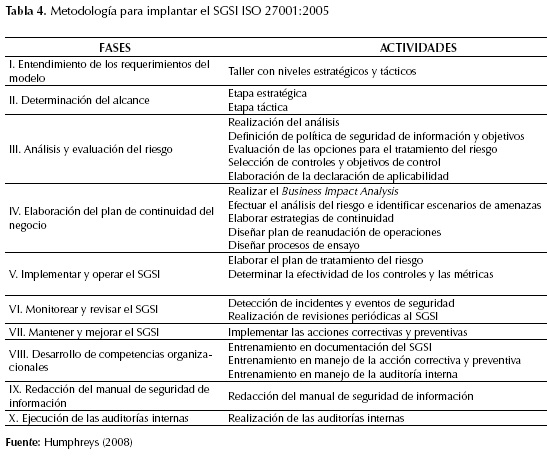

En la figura 5 se muestran las fases del ciclo metodológico para implantar el modelo ISO 27001:2005. Cada fase tiene un conjunto de actividades que se deben desarrollar en forma secuencial. En la tabla 4 se tiene el ciclo metodológico dividido por sus fases y las respectivas actividades de cada una. Es importante entender que la implantación del modelo obedece a un enfoque de proyectos. Las actividades se dan en un tiempo determinado, y se requiere contar con los recursos financieros adecuados y con una estructura para manejar el proyecto (Berghel, 2007).

Discusión

Los problemas de la pequeña y mediana empresa de la ciudad, detectados en el análisis realizado de los resultados de la aplicación de la encuesta “Caracterización de la actividad empresarial de Ocaña”, arrojó ciertas áreas centrales donde se encuentran sus dificultades y las cuales son producto de una cultura orientada a la organización de la empresa de forma empírica y heredada por un aprendizaje que se obtiene en el mismo proceso sin tener en cuenta criterios de eficiencia y funcionalidad. Esto permite inducir que la orientación hacia la solución de la problemática existente se debe centrar en el aprovechamiento sistemático de la información y de la experiencia de la organización (Kostina, Miloslavskaya, & Tolstoy, 2009; Boynton, 2007).

Las características de las variables tecnológicas asociadas a las empresas objeto de estudio son muy similares de acuerdo con los parámetros de organización de la gestión, organización de la producción, organización de la contabilidad y finanzas, organización del mercadeo, organización de los recursos humanos, organización de la tecnología, la organización de la calidad y la organización de la competencia.

- Se dispone de una tecnología de bajo costo, relativamente sencilla y fácil de copiar. Existe, además, una escasez presupuestaria para el fomento de la innovación consecuencia de una predisposición cultural al cambio y a la implementación de tecnología para la administración y seguridad de la información (Kilic & Metin, 2012). De esta manera, el atraso tecnológico y la falta de adecuación de las tecnologías a las exigencias del mercado limitan su capacidad para crear productos de mejor calidad (Fenz & Ekelhart, 2009; Rocha Flores, Antonsen, & Ekstedt, 2014).

- No existe una política gerencial sobre innovación tecnológica, ya que no se promueve una cultura de investigación y desarrollo dentro de la empresa. Dicen contar con maquinaria moderna, sin embargo, todavía se presentan significativos porcentajes de maquinaria atrasada y obsoleta. Se destaca la voluntad y la capacidad “criolla” para aportar al mejoramiento en productos y aun en maquinaria, pero sin que dicho esfuerzo tenga la trascendencia y aceptación en las normas y mercados internacionales. Este último aspecto lo explica la poca vinculación con los mercados externos, sobre todo por la vía de la exportación (Bachlechner, Thalmann, & Maier, 2014).

La planificación de la calidad es realizada principalmente por personal operativo, estos son los encargados del establecimiento de los objetivos y la fijación de los medios para alcanzarlos; no hay un área de calidad establecida y por tanto tampoco se tiene personal especializado. Los métodos de control son generalmente la inspección, desarrollada de acuerdo con las experiencias a través del tiempo; las herramientas como la metodología estadística es escasa (Peterson, 2009). Muchas de las empresas no cuentan con la sistematización, por tanto no se tienen procedimientos escritos y documentación sistematizada; la información está en la memoria del personal con experiencia, exponiéndose a la pérdida de información esencial en el caso de despido del empleado (Murphy & Murphy, 2013).

La calidad se limita al desarrollo de acciones correctivas sin la identificación de las causas raíces que originan los problemas y la adaptación de medidas tales como el SGSI, orientadas a la eliminación preventiva de dichas causas.

Conclusiones

La encuesta permitió detectar puntos claves dentro de la estructura productiva de la ciudad de Ocaña. Entenderlos puede contribuir a definir nuevas metas y coordinar acciones para crear un escenario productivo local que responda a los requerimientos de la competitividad. La región tiene el reto de alcanzar una senda de crecimiento sostenido y creciente, que le asegure niveles superiores y logre incrementar la inversión productiva, la generación de empleo y mejorar la calidad de vida para sus habitantes.

Las empresas de la ciudad corresponden fundamentalmente al sector comercial, el cual representa la principal actividad económica que participa con el 71%, entendiendo que la mayor parte de ellas (81%) se ubican geográficamente en una zona comercial, localizada en la zona centro de la localidad. A su vez son predominantemente empresas familiares, ya que una alta proporción de ellas son firmas concebidas y administradas por grupos familiares, tanto en cuanto a la propiedad de la empresa como por el tipo de gestión empresarial.

En Ocaña, el tejido empresarial se encuentra altamente atomizado, siendo la microempresa su piedra angular: nueve de cada diez empresas son microempresas y, por tanto, esta es la base para la creación de riqueza y empleo. Con base en lo anterior, las microempresas representan el 96% del total de las empresas; mientras que las empresas pequeñas y medianas representan 3% y 1%, respectivamente, situación que muestra que están concentradas en sectores de medio y bajo contenido tecnológico. Este hecho debe tenerse muy en cuenta a la hora de definir una política organizacional que incorpore un sistema de gestión de seguridad de información.

La gestión de la calidad es el elemento que en mayor medida puede favorecer a mantener y mejorar la competitividad de las empresas, dadas las circunstancias actuales, es decir, inmersos en un proceso de cambio y apertura comercial. Esta situación supone un endurecimiento de las condiciones competitivas, especialmente para las empresas más atrasadas en esfuerzos de calidad o en modernización tecnológica, como son las empresas de la ciudad.

Financiamiento

La Universidad Francisco de Paula Santander Ocaña (UFPSO), mediante la División de Investigación y Extensión (DIE) vincula a docentes, administrativos y estudiantes para que participen en la ejecución y desarrollo de proyectos de investigación. Este artículo muestra resultados de una fase de dos proyectos inscritos, avalados y financiados en dicha dependencia:

- Seguridad en redes, propuesto a través del Grupo de Investigación en Ingenierías Aplicadas (INGAP) y su semillero de investigación GNU/Linux And Security (SIGLAS).

- Caracterización de la actividad económica empresarial del municipio de Ocaña, propuesto a través del Grupo de Investigación en desarrollo Socioempresarial (GIDSE).

Referencias

Anttila, J., Jussila, K., Kajava, J., & Kamaja, I. (2012). Integrating ISO/IEC 27001 and other Managerial Discipline Standards with Processes of Management in Organizations. Availability, Reliability and Security (ARES), 2012 Seventh International Conference on, 425 (436), 20-24.

Arevalo, J. G. (2012). Aproximación al perfil empresarial del municipio de Ocaña. Revista VALORES, Finanzas y administración, 2 (2), 3-15.

Bachlechner, D., Thalmann, S., & Maier, R. (2014). Security and compliance challenges in complex IT outsourcing arrangements: A multi-stakeholder perspective. Computers & Security, 40, 38-59.

Beckers, K., Fassbender, S., Heisel, M., & Schmidt, H. (2012). Using Security Requirements Engineering Approaches to Support ISO 27001 Information Security Management Systems Development and Documentation. Availability, Reliability and Security (ARES), 2012 Seventh International Conference on, 242 (248), 20-24.

Berghel, H. (2007). Better-than-nothing security practices. Commun. ACM, 50 (8), 15-18.

Boehmer, W. (16-19 de March de 2009). Cost-Benefit Trade-Off Analysis of an ISMS Based on ISO 27001. International Conference on. IEEE, 392,399.

Boynton, B. (2007). Identification of process improvement methodologies with application in information security. In Proceedings of the 4th annual conference on Information security curriculum development (InfoSecCD '07). ACM, 5 pages.

Cámara de Comercio. (2010). Informe de la Cámara de Comercio. Cámara de Comercio, Ocaña.

Chi-Hsiang, W., & Dwen-Ren, T. (2009). Integrated installing ISO 9000 and ISO 27000 management systems on an organization. Security Technology. 43rd Annual 2009 International Carnahan Conference on, 265 (267), 5-8.

Delgado Wiesner, C., & Parra Escobar, E. (2008). CARACTERIZACION DE LA MICROEMPRESA DE PUNTA. Bogotá, Colombia: Universidad Externado de Colombia.

Fenz, S., & Ekelhart, A. (2009). Formalizing information security knowledge. In Proceedings of the 4th International Symposium on Information, Computer, and Communications Security (ASIACCS '09). ACM (http://doi.acm.org/10.1145/1533057.1533084), 183-194.

Humphreys, E. (2008). Information security management standards: Compliance, governance and risk management. Information Security Technical Report, 13 (4), 247-255.

Jovanovic, V. (2008). Systems assurance standards and processes. In Proceedings of the 5th annual conference on Information security curriculum development (InfoSecCD '08). ACM, 13-18.

Kilic, N., & Metin, B. (Sept. de 2012). Importance of education in information technology governance. Logistics and Industrial Informatics (LINDI), 65,68.

Kostina, A., Miloslavskaya, N., & Tolstoy, A. (2009). Information security incident management process. In Proceedings of the 2nd international conference on Security of information and networks (SIN '09). ACM, 93-97.

Lyubimov, A. (2010). Integral engineering technique for information security methodologies. In Proceedings of the 3rd international conference on Security of information and networks (SIN '10). ACM, 3-11.

Medina, Y. (2009). MODELO DE GESTIÓN BASADO EN EL CICLO DE VIDA DEL SERVICIO DE LA BIBLIOTECA DE INFRAESTRUCTURA DE TECNOLOGÍAS DE INFORMACIÓN (ITIL). Revista Virtual Universidad Católica del Norte, 21.

Medina, Y., & Rico, D. (2008). MODELO DE GESTIÓN DE SERVICIOS PARA LA UNIVERSIDAD DE PAMPLONA: ITIL. Scientia et Technica, 14 (39), 314-320.

Montilla Riofrío, A. L. (2010). Caracterización de la actividad económica empresarial de las Sociedades Limitadas y Unipersonales de la ciudad de Ocaña. Proyecto de grado, Universidad Francisco de Paula Santander Ocaña, Norte de Santander, Ocaña.

Murphy, D., & Murphy, R. (2013). Teaching Cybersecurity: Protecting the Business Environment. In Proceedings of the 2013 on InfoSecCD '13: Information Security Curriculum Development Conference (InfoSecCD '13). ACM, 88-94.

Parkin, S. (2010). A stealth approach to usable security: helping IT security managers to identify workable security solutions. In Proceedings of the 2010 workshop on New security paradigms (NSPW '10). ACM, 33-50.

Pérez Urrego, M. (2008). La pyme en el Tolima: Características y problemas. Cuadernos de Investigación, 7.

Peterson, C. (2009). Business continuity management & guidelines. In 2009 Information Security Curriculum Development Conference (InfoSecCD '09). ACM, 114-120.

Rocha Flores, W., Antonsen, E., & Ekstedt, M. (2014). Information security knowledge sharing in organizations: Investigating the effect of behavioral information security governance and national culture. Computers & Security, 43, 90-110.

Talib, M., Khelifi, A., & Ugurlu, T. (2012). Using ISO 27001 in teaching information security. IECON 2012-38th Annual Conference on IEEE Industrial Electronics Society, 3149 (3153), 25-28.

Velásquez Pérez, L. (2003). Estudio del alcance de la implantación de tecnologías de información, como apoyo al mejoramiento de los procesos, en las pequeñas y medianas empresas del sector manufacturero en Bogotá.

Villalobos Carmona, S. (2010). La importancia de la tecnología en las empresas.

Zaini, M., & Masrek, M. (23-24 de Dec. de 2013). Conceptualizing the Relationships between Information Security Management Practices and Organizational Agility. Advanced Computer Science Applications and Technologies (ACSAT), 269,273.

Licencia

Esta licencia permite a otros remezclar, adaptar y desarrollar su trabajo incluso con fines comerciales, siempre que le den crédito y concedan licencias para sus nuevas creaciones bajo los mismos términos. Esta licencia a menudo se compara con las licencias de software libre y de código abierto “copyleft”. Todos los trabajos nuevos basados en el tuyo tendrán la misma licencia, por lo que cualquier derivado también permitirá el uso comercial. Esta es la licencia utilizada por Wikipedia y se recomienda para materiales que se beneficiarían al incorporar contenido de Wikipedia y proyectos con licencias similares.